En la primera parte de este articulo, hemos visto como AWS nos protege con múltiples herramientas relacionadas con la ciberseguridad, control perimetral y detección de actividades sospechosas en el perímetro.

Pero ¿Cómo protegemos nuestra información, su integridad, las claves de acceso y nuestros procesos críticos?

Se recomienda leer la primera parte del articulo antes de continuar.

[button icon=”fa-plus-circle” target=”_blank” hover_type=”default” text_align=”center” text=”Leer Primera Parte…” link=”https://nextware.com.ar/porque-la-nube-es-el-lugar-mas-seguro-para-mi-infraestructura/” color=”#ffffff” hover_color=”#bf0026″ background_color=”#bf0026″ hover_background_color=”#ffffff” border_color=”#bf0026″ hover_border_color=”#bf0026″]

Muchas veces decidimos ir hacia la nube ya que la infraestructura es mas segura, confiable, estable y, de seguro, deben estar mas protegidos contra cyber ataques.

Todo eso es muy cierto pero quizás deberíamos preguntarnos, ¿qué pasa si logra entrar un virus a nuestra infraestructura? ¿qué pasa si alguien autorizado hace cambios en la información o si una cuenta autorizada realiza tareas extrañas? ¿y si uno de estos servidores o servicios, es accedido por nuestros usuarios y tenemos una intrusión o robo de información?

Bueno, de esto se trata esta segunda parte del articulo, donde hablaremos de la seguridad que brinda AWS para la protección de nuestros datos.

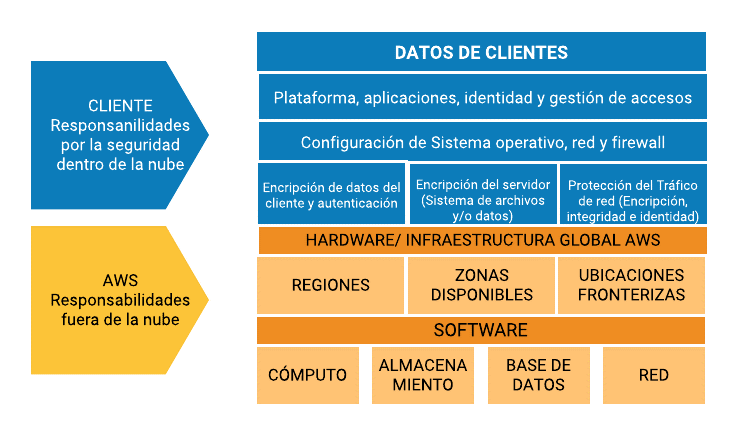

Para retomar los conceptos de la primera parte, le propongo recordar el modelo de responsabilidad compartida de AWS. A continuación, verán un cuadro muy claro donde se describe claramente el modelo.

A continuación, nos enfocaremos en las distintas herramientas que AWS tiene a nuestra disposición para garantizarnos la confidencialidad, integridad y seguridad de los datos.

Los grandes volúmenes de datos que (hoy en día) administran las organizaciones, hacen que los mismos a medida que avanza el tiempo sean cada vez más complejos y se consuma más tiempo para poder controlarlos. En base a esto, comenzaremos con un servicio llamado AWS Macie, Macie es un servicio que monitorea continuamente los accesos a los datos de AWS S3, lleva un inventario en forma automática de los Buckets no cifrados, los de acceso público y los compartidos con cuentas de AWS fuera de los definidos en AWS Organizations. Adicionalmente, controla por medio de Machine Learning comportamientos anómalos y genera diferentes tipos de alertas. Cuando se detecta un riesgo o un acceso sin autorización, Macie puede alertarnos por medio de la integración con Cloud Watch Events y, a su vez, también puede usarse con servicios como Step Functions, para tomar acciones correctivas en forma automatizada.

AWS Macie nos genera una amplia variedad de alertas como por ejemplo:

○ Accesos Anónimos.

○ Ubicación Anómala.

○ Perdida de credenciales.

○ Apertura de Permisos.

○ Config Compliance (SCA).

○ Accesos sospechosos.

○ Data Compliance.

○ Elevación de Privilegios.

○ Archivos Hosteados.

○ Ransomware.

○ Enumeración de Identidad.

○ Interrupción de servicios.

○ Perdida de Información.

Por otro lado nos encontramos con herramientas para el cifrado y control de claves maestras, para esto AWS nos ofrece AWS Key Management Service, el cual es un servicio que nos facilita la creación y el control de las claves maestras del cliente (CMK), es decir, las claves de cifrado utilizadas para cifrar los datos.

Las CMK de AWS KMS están protegidas por módulos de seguridad de Hardware (HSM) validados por el programa de validación de módulos criptográficos FIPS 140-2, excepto en las regiones de Pekin y Ningxia (China).

AWS KMS esta integrado con la mayoría de los servicios de AWS que cifran sus datos y también esta integrado con AWS Cloud Trail para aquellas necesidades de auditoria, regulación y conformidad.

Siguiendo con la seguridad y el cifrado de claves, AWS también nos ofrece AWS CloudHSM, un módulo de seguridad de Hardware administrado basado en la nube de AWS.

Este módulo nos genera nuestras propias claves de cifrado en la nube de AWS, también validado por FIPS 140-2 de nivel 3.

CloudHSM nos ofrece la posibilidad de integrarse con aplicaciones API estándares como PKCS#11, Java Cryptography Extensions y bibliotecas de Microsoft CryptoNG. Este a su vez cumple con todos los estándares para poder exportar nuestras claves a la mayoría de los dispositivos HSM.

Y cuando hablamos de asegurar nuestras claves y conexiones, AWS nos vuelve a destacar más seguridad incluyendo un actual e importante servicio que es AWS Certificate Manager, el cual se utiliza para aprovisionar, administrar e implementar certificados SSL / TLS públicos y privados para el uso con servicios de AWS y sus recursos internos.

Gracias a este servicio, solicitar un certificado es mucho más rápido y simple al momento de implementarlo en los recursos de AWS. Incluyendo también que se encarga de renovarlos y administrar su ciclo de vida en forma centralizada. Con este recurso es mucho mas simple proteger un sitio web, un sitio ftp o cualquier aplicación que utilice los protocolos SSL/TLS, como por ejemplo: Remote Desktop Services, servicio destacado por ser atacado vía Rasonware.

Y por último, nos encontramos con AWS Secrets Manager, este servicio nos ayuda a proteger los datos confidenciales necesarios para acceder a aplicaciones, servicios y recursos de IT.

Este servicio nos permite alternar, administrar y recuperar fácilmente credenciales de bases de datos, claves de APIs u otros datos confidenciales durante un ciclo de vida.

Esto elimina la necesidad de codificar información confidencial en texto sin formato y ofrece la alternación de datos confidenciales con integración incorporada para Amazon RDS, Amazon RedShift y Amazon DocumentDB. También permite auditar la alternación de datos confidenciales de manera centralizada para recursos de la nube de AWS.

Gracias a este servicio podemos codificar una cantidad de credenciales las cuales rotaremos y mantendremos en continuo cambio, asegurando una caducidad y rotación controlada, sin perdidas de credenciales para nuestros procesos.

Entonces, enfocándonos y buscando una solución cloud o serverless, lo más importante es siempre visualizar si con quien nos estamos comprometiendo tiene todos los elementos necesarios para poder estar seguros, para poder tener un control de eventos, disparadores y elementos que eleven el nivel criptográfico de la información, como así también el resguardo de nuestras claves, la integridad de nuestra información y que cumplan con los estándares de seguridad más actualizados.

Relevando todos los puntos que AWS ofrece, estamos en frente de un gran partner al momento de elegir seguridad e integridad. Integran herramientas y servicios para poder detectar, segurizar y confrontar cualquier posible contingencia.

AWS no solo contiene estos servicios, sino que también nos propone una red de personas certificadas y categorizadas para afrontar una o todas estas tareas.

En NEXTWARE contamos con AWS como Cloud Partner porque esta a la altura de las exigencias del mercado y estándares de ciberseguridad actuales, por ello, nos capacitamos y trabajamos con sus herramientas continuamente.

Ariel Seba

Gerente de Operaciones y Servicios

NEXTWARE S.A.